Los sistemas avanzados de ayuda al conductor (ADAS, por sus iniciales en inglés), pueden hacer la conducción más segura de lo que es hoy día. En dos mil quince, el Boston Consulting Group calculó que un veintiocho por ciento de los accidentes de tráfico de Estados Unidos habrían podido evitarse si los compradores de automóviles nuevos hubiesen invertido en los sistemas ADAS más frecuentes en ese instante. Conforme la tecnología prosigue mejorando y avanzando cara el desarrollo de automóviles absolutamente autónomos, las cantidades de accidentes eludibles son considerablemente más prometedoras.

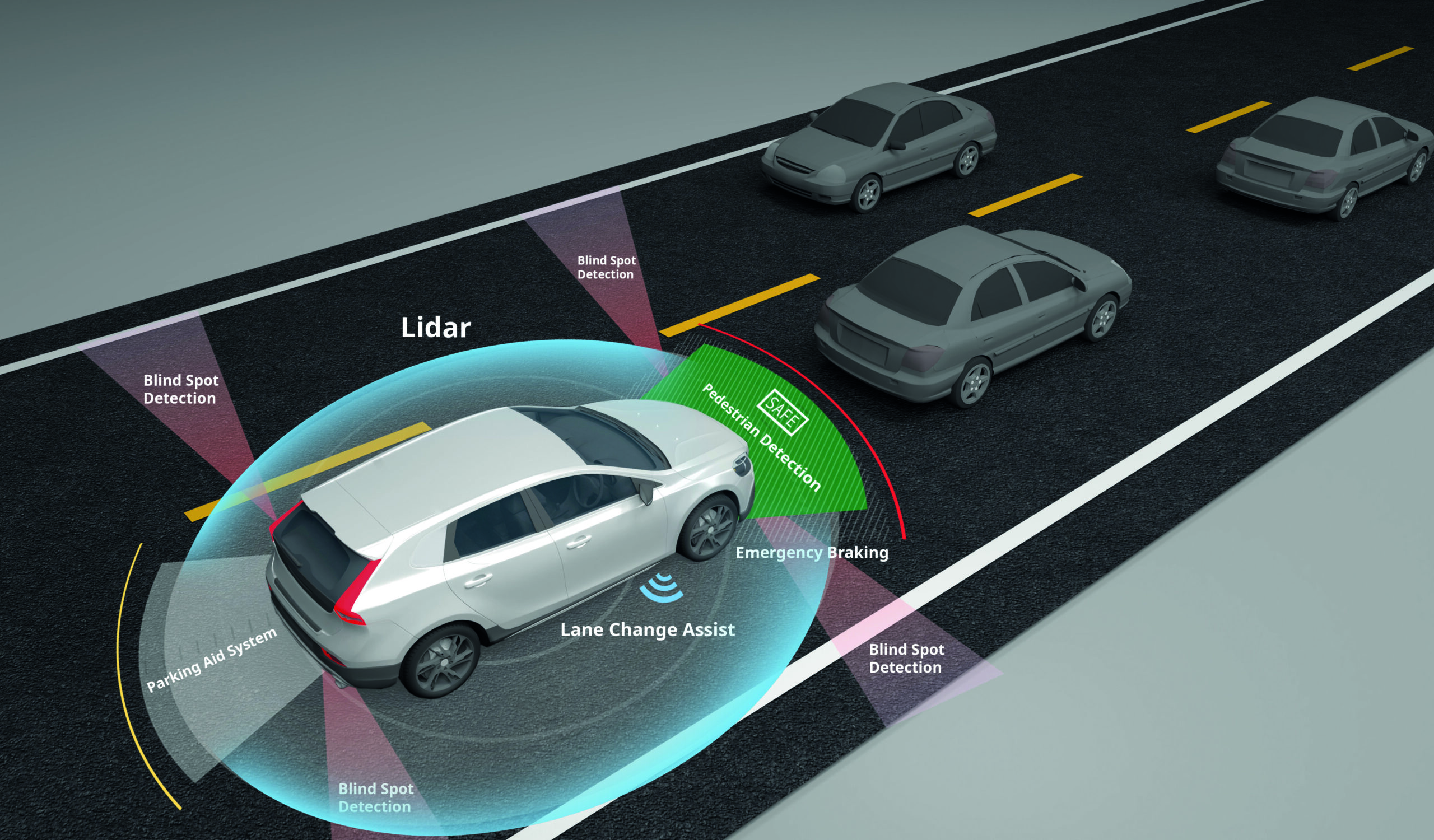

Un aspecto esencial para el avance de ADAS es prosperar de manera rápida las tecnologías de sensores. Los sensores de imagen, particularmente, contribuyen a hacer la tecnología ADAS más eficiente. Las cámaras traseras ya informan a los conductores de los obstáculos que hay detrás mientras que aparcan. Otras cámaras montadas sobre el vehículo ofrecen al conductor una visión de 360° del ambiente y suprimen los peligrosos ángulos fallecidos que provocan accidentes al mudar de carril. Las tecnologías de sensores se emplean poco a poco más en sistemas automatizados que evitan que el vehículo corra riesgo. Funciones tan complejas como la reducción del parpadeo de los led y un rango activo extenso solventan los inconvenientes ocasionados por las condiciones malas de iluminación que, de otra forma, podrían provocar fallos en los algoritmos del sistema ADAS.

Al tiempo, los fabricantes de automóviles aprovechan la fusión de sensores para conjuntar datos de diferentes tipos, como imágenes perceptibles, infrarrojos, radar, LiDar y ultrasonidos. De esta manera, los sensores pueden contrarrestar situaciones que, en su ausencia, reducirían el desempeño, como la conducción en condiciones de bruma espesa, lluvia o bien a lo largo de la puesta de sol. Así como los algoritmos de control avanzados, la red de sensores hace que la perspectiva de la conducción plenamente autónoma en autopistas sea viable en un futuro próximo.

El empleo creciente de los sensores y la computación electrónica acarrea un peligro. Si bien la fusión puede manejar la enorme cantidad de ambientes de conducción que deben encarar los automóviles con ADAS, los sistemas pueden verse obligados a actuar equivocadamente si el flujo de datos que procesan está dañado. La fusión de sensores puede asistir a superar los daños de un dispositivo quedefectuoso, mas hay un inconveniente mayor es la de la manipulación deliberada, en especial si ha sido concebida para cancelar las rutinas normales de corrección de fallos.

El espectro de la piratería ha pasado de ser una preocupación hipotética a transformarse en una amenaza real, tal y como prueban una serie de ataques efectuados como prueba de término por múltiples estudiosos en ciberseguridad. Hasta el momento, los ataques de validación del término se han centrado en subsistemas individuales, como el control del motor o bien los intentos de mentir a diferentes géneros de sensores. Un inconveniente creciente de las evaluaciones de seguridad es la naturaleza poco a poco más compleja de los algoritmos de ADAS, que se están transformando en formas de aprendizaje automático. Esto los hace frágiles a nuevas formas de ataques, como los ejemplos contradictorios, en los que los cambios físicos que las personas pueden pasar por alto cambian totalmente la forma en que la electrónica del vehículo interpreta una situación.

En la práctica, los ejemplos contradictorios y otros ataques afines contra el aprendizaje automático son una amenaza limitada, en tanto que son altamente sensibles a los efectos de filtrado de las lentes y frecuentemente solo marchan a ciertas distancias. Las técnicas de fusión de sensores, en tanto que resulte posible en condiciones meteorológicas desfavorables, darán un cierto grado de protección. No obstante, los piratas informáticos pueden aprovechar estas técnicas tan especializadas como una parte de una estrategia de mayor alcance: empiezan desgastando las defensas de todo el sistema a través de ataques supuestamente sin relación dirigidos a los sistemas de aprendizaje automático hasta el momento en que, en un instante dado, todo el vehículo es inútil de contestar en la manera conveniente.

La red de unidades de control electrónico integradas (ECU) y los módulos de sensores de un vehículo forman un PC distribuido completo. Para un pirata, si no hay defensas, los módulos vinculados ofrecen muchos puntos de ataque potenciales que, tal y como se ha probado con el pirateo de redes corporativas, pueden acarrear múltiples riesgos que, al conjuntarse, alteran el funcionamiento del sistema.

Los ataques de los piratas pueden ser de muy diferentes tipos. Un ataque basado en la manipulación puede afectar a un módulo introducido cuando el vehículo va al taller o bien a lo largo de un hurto. El módulo perturbado se emplea para mandar datos del sensor por medio de la red interior del vehículo para inducirle a tomar resoluciones no deseadas. Un módulo de sensores de imágenes perturbado podría enseñar fotogramas fuera de secuencia o bien reproducir fotogramas viejos que impiden al ADAS contestar adecuadamente a las condiciones de tráfico reales.

Un ataque físico podría llegar todavía más lejos a través de un ataque del tipo denegación de servicio: al impedir plenamente el acceso a sensores clave o bien hacer que uno o bien múltiples módulos produzcan basura que inunde la red, se impide que las ECU reciban datos válidos. Los piratas informáticos asimismo podrían usar el ataque físico para desgastar las defensas de la red y después, por medio de una red inalámbrica, agredir a distancia el subsistema de infoentretenimiento para trastocar los datos mandados por redes esenciales para la seguridad.

El inconveniente al que se encara el OEM del vehículo es la gran pluralidad de ataques potenciales y las contrariedades para advertir cada uno de ellos de ellos. Las secuelas de los daños por manipulación pueden ser realmente difíciles de advertir, puesto que esto demanda la máxima atención en la sincronización entre los módulos de sensores. De producirse un ataque género de denegación de servicio, el vehículo seguramente deberá detenerse para poder solventarlo.

Para encarar los inconvenientes relativos a la ciberseguridad en los automóviles, en dos mil dieciseis la Organización Internacional de Normalización (ISO) y la Sociedad de Ingenieros de Automoción (SAE) comenzaron a trabajar en una serie de reglas, entre aquéllas que se halla la nueva ISO/SAE veinti mil cuatrocientos treinta y cuatro. Así como ochenta y dos cooperadores, entre aquéllos que se incluyen OEM, fabricantes de semiconductores, especialistas en ciberseguridad, instituciones académicas y otras instancias, a inicios de dos mil veinte se publicó un primer Proyecto de Regla Internacional (DIS, por sus iniciales en inglés) cuya redacción terminante estaba prevista para finales de dos mil veinte.

La regla ISO/SAE veinti mil cuatrocientos treinta y cuatro se centra en los aspectos de ciberseguridad de un sistema de automoción que afectan a su seguridad. La regla que se está desarrollando prosigue un planteamiento afín a la ISO veintiseis mil doscientos sesenta y dos en el sentido de que usa la evaluación de peligros para identificar amenazas clave y hallar la manera de atenuarlas a través de procesos basados en diagramas en V para administrar su implementación. La regla no demanda particularmente productos ni soluciones tecnológicas sino, del mismo modo que la ISO26262, define el proceso que debe proseguir un vehículo a lo largo de su vida útil, desde el diseño hasta el desguace.

Como las reglas actuales no tratan apropiadamente los temas de ciberseguridad, la ISO/SAE veinti mil cuatrocientos treinta y cuatro se referirá a todos y cada uno de los sistemas electrónicos, componentes, sensores y software de automoción y englobará toda la cadena de suministro. Para cumplir la nueva regla, los fabricantes y distribuidores de automoción van a deber probar que la ingeniería y la administración de ciberseguridad se han aplicado en todo el diseño de todos y cada uno de los elementos de la cadena de suministro pertinente.

El empleo del modelo de diagrama en V da soluciones escalonadas para la evaluación y mitigación de peligros que van a ayudar enormemente a supervisar y eliminar los intentos de pirateo. Por servirnos de un ejemplo, los protocolos de seguridad seguramente van a ser un factor esencial de las tecnologías latentes que se usarán para proteger el sistema. En los ataques por manipulación o bien denegación de servicio, uno de los inconvenientes primordiales es que los módulos perjudicados pueden influir en el funcionamiento del sistema, en tanto que sus contestaciones no se controlan. La ausencia de seguridad en las redes asimismo deja los ataques de detención y reproducción que usan datos mandados previamente mediante la red. Puesto que los datos del vehículo son sensibles a la cronología, la reiteración de tales fotogramas puede trastocar de manera fácil su funcionamiento.

Para eludir ataques a la red y ofrecer el soporte que los fabricantes de automóviles precisan para cumplir los procedimientos ISO/SAE doscientos doce mil cuatrocientos treinta y cuatro, los fabricantes de sensores y ECUs están tomando medidas para añadir protocolos de seguridad que dejen al sistema revisar la integridad de los datos de cada bulto. Onsemi es uno de los distribuidores que ha incorporado el soporte para el cifrado de datos, comprobación de fallos y comunicaciones seguras en sus componentes de sensores. Al cifrar y cortar los bultos con marcas temporales, los bultos reproducidos de antemano pueden rechazarse de forma inmediata. Los módulos que no responden apropiadamente a las solicitudes de cifrado pueden eliminarse de la red o bien poner al vehículo en modo de urgencia o bien inmovilización hasta el momento en que el módulo infractor sea retirado o bien reemplazado con una versión genuina.

Otras medidas adoptadas incluyen ayudas a los modos especializados, como puede ser la inyección de defectos integrada en el silicio. De esta manera, los fabricantes y también integradores de primer nivel pueden revisar la eficiencia de los procedimientos y protocolos que garantizan un funcionamiento seguro y protegido.

Si bien la nueva regla aún no es obligatoria por ley, cuando esté libre los fabricantes de vehículos probablemente la adoptarán como buena práctica y forzarán a sus distribuidores a cumplirla, esto es, que de manera rápida formará una parte de los automóviles conectados futuros.

Aunque el impacto preciso de la regla ISO/SAE veinti mil cuatrocientos treinta y cuatro en productos individuales no va a poder conocerse absolutamente hasta el momento en que la regla esté completa, inevitablemente va a haber ciertos cambios en el software y el hardware de muchos componentes, incluyendo los sensores. Esto puede dar sitio a nuevos productos que cumplan la regla ISO/SAE veinti mil cuatrocientos treinta y cuatro o bien a versiones mejoradas que puedan apuntar el cumplimiento de la regla. Probablemente va a haber cambios en la manera en la que los dispositivos y automóviles seguros se desarrollarán y van a probar.

Es esencial que los beneficios en materia de seguridad de los sistemas ADAS no se vean contrarrestadas por la amenaza del pirateo. Onsemi ya ha adoptado múltiples reglas, incluyendo el boceto de la ISO/SAE veinti mil cuatrocientos treinta y cuatro en todo el proceso de desarrollo de productos, garantizando que las funciones de ciberseguridad hagan en frente de las amenazas que seguramente deberán enfrentarse los sistemas basados en sensores. Al trabajar al lado de la industria y cooperar en el desarrollo de reglas como la ISO/SAE veinti mil cuatrocientos treinta y cuatro, Onsemi ayuda a habilitar la seguridad, a cumplir la promesa de los ADAS y a preparar el camino para los automóviles completamente autónomos.

Autor: Giri Venkat, Marketing técnico y Arquitectura de soluciones, Onsemi.