Retos técnicos y soluciones reales en la nueva generación de dispositivos electrónicos

La digitalización industrial y urbana ha consolidado al Internet de las Cosas como uno de los pilares tecnológicos de la última década. Sensores distribuidos en líneas de producción, contadores inteligentes en redes eléctricas, dispositivos médicos conectados o sistemas de gestión de flotas generan un flujo constante de datos que se procesa en plataformas cloud cada vez más sofisticadas. Esta convergencia entre electrónica embebida y computación en la nube ha permitido niveles de eficiencia, monitorización y automatización impensables hace apenas unos años.

Sin embargo, esta misma interconexión masiva ha transformado radicalmente el perfil de riesgo de los sistemas electrónicos. Cada dispositivo conectado es, al mismo tiempo, un punto de generación de valor y un posible vector de entrada para un ataque. La seguridad ya no puede limitarse a la red corporativa o al centro de datos: comienza en el silicio del dispositivo y se extiende hasta la arquitectura cloud que lo gestiona.

Del dispositivo aislado al nodo cloud-native

Tradicionalmente, muchos sistemas embebidos operaban en entornos relativamente cerrados. Un PLC industrial o un equipo de telemetría funcionaban dentro de redes locales con acceso físico controlado y escasa exposición a internet. El mantenimiento se realizaba de forma manual y las actualizaciones de firmware eran esporádicas.

Hoy, el escenario es completamente distinto. Un sensor industrial puede conectarse directamente a internet mediante LTE-M o NB-IoT; un gateway ejecuta contenedores Linux para procesar datos en el edge; y una plataforma cloud basada en microservicios gestiona millones de mensajes MQTT por segundo. Esta arquitectura distribuida, altamente escalable y orientada a servicios, multiplica la superficie de exposición.

En un despliegue típico de smart metering energético, por ejemplo, cada contador inteligente incorpora un microcontrolador con conectividad celular que reporta consumo en tiempo real a un IoT Hub en la nube. Ese hub enruta los datos hacia servicios de analítica, sistemas de facturación y aplicaciones móviles. La cadena completa —desde el sensor hasta la app del usuario— depende de la integridad y autenticidad de cada elemento intermedio.

Una debilidad en cualquiera de estos puntos puede comprometer el sistema global.

Seguridad desde el hardware: la raíz de confianza

El primer nivel de protección se encuentra en el propio dispositivo. Sin una base de confianza en hardware, cualquier mecanismo de seguridad software puede resultar insuficiente. La incorporación de tecnologías como Secure Boot, almacenamiento seguro de claves o zonas de ejecución aisladas ha pasado de ser una característica diferencial a un requisito básico en desarrollos IoT profesionales.

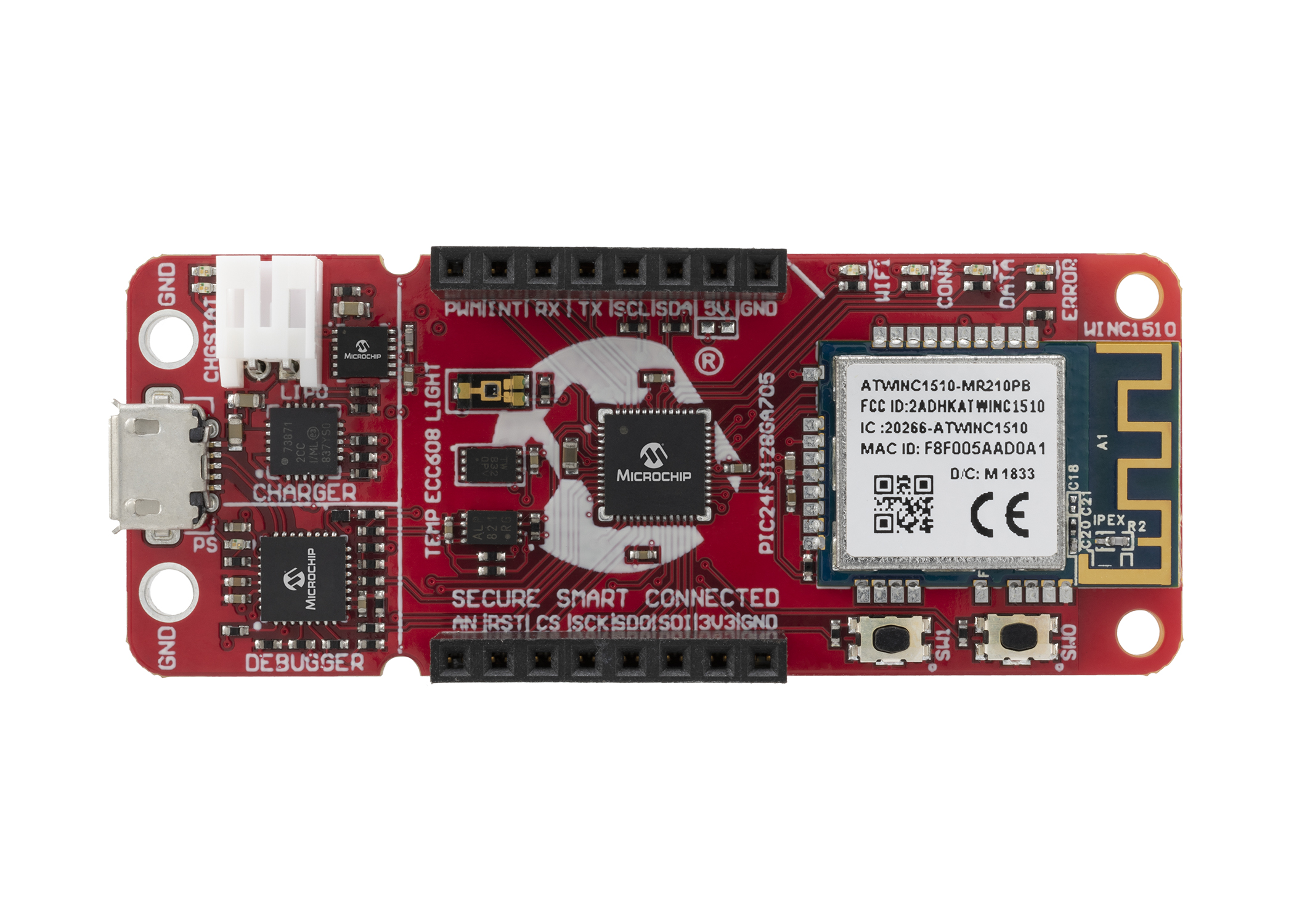

Microcontroladores de última generación, como las familias basadas en ARM Cortex-M con TrustZone, permiten dividir el sistema en dominios seguros y no seguros, protegiendo funciones críticas y material criptográfico. De forma complementaria, dispositivos como los Secure Elements —por ejemplo, la serie ATECC608 o soluciones equivalentes— almacenan claves privadas en entornos físicamente protegidos, dificultando su extracción incluso ante acceso físico al equipo.

Un caso ilustrativo se encuentra en el sector de la movilidad eléctrica. Muchos puntos de recarga públicos incorporan módulos de autenticación segura basados en hardware criptográfico. El dispositivo genera y almacena internamente sus claves, estableciendo comunicaciones cifradas con el backend del operador. Si un atacante intenta clonar el equipo o suplantar su identidad, la verificación criptográfica lo impide. Este tipo de diseño reduce significativamente el riesgo de fraude o manipulación remota.

No obstante, la simple disponibilidad de hardware seguro no garantiza protección. Es fundamental que el proceso de fabricación incluya la inyección segura de credenciales, que las interfaces de depuración estén deshabilitadas en producción y que el diseño electrónico contemple la protección física frente a manipulaciones.

Firmware y ciclo de vida: la importancia del control continuo

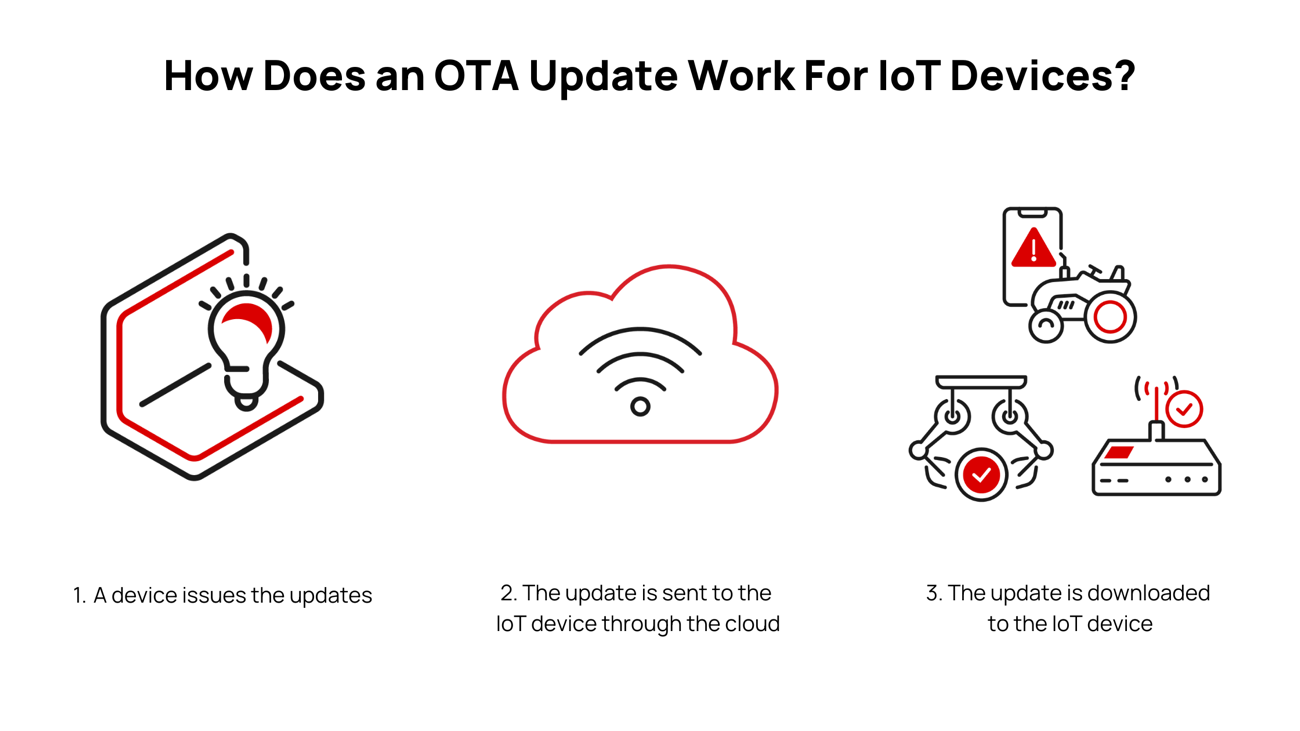

Un dispositivo IoT no es un producto estático. Puede permanecer desplegado durante diez o quince años, periodo en el que inevitablemente aparecerán vulnerabilidades. La capacidad de actualización remota segura se convierte, por tanto, en un pilar estratégico.

La implementación de actualizaciones OTA (Over-The-Air) debe basarse en la firma digital del firmware y en la validación criptográfica antes de su ejecución. El uso de criptografía de clave pública basada en curvas elípticas (ECC) permite mantener niveles altos de seguridad con un impacto reducido en memoria y consumo energético, algo especialmente relevante en dispositivos alimentados por batería.

En entornos industriales se están adoptando arquitecturas de firmware dual, donde una partición secundaria permite cargar una nueva versión sin comprometer la operatividad. Si la verificación falla, el sistema revierte automáticamente a la versión anterior. Este mecanismo, aparentemente simple, evita que un error en la actualización deje inoperativos miles de dispositivos desplegados en campo.

Un ejemplo relevante se produjo en el ámbito de los routers domésticos y dispositivos IoT de consumo, donde la ausencia de actualizaciones automáticas facilitó la creación de botnets masivas como Mirai. Aunque se trataba de dispositivos de bajo coste, el impacto demostró que la falta de gestión de vulnerabilidades puede escalar hasta afectar infraestructuras globales.

En entornos profesionales, el aprendizaje ha sido claro: la gestión segura del ciclo de vida es tan importante como el diseño inicial.

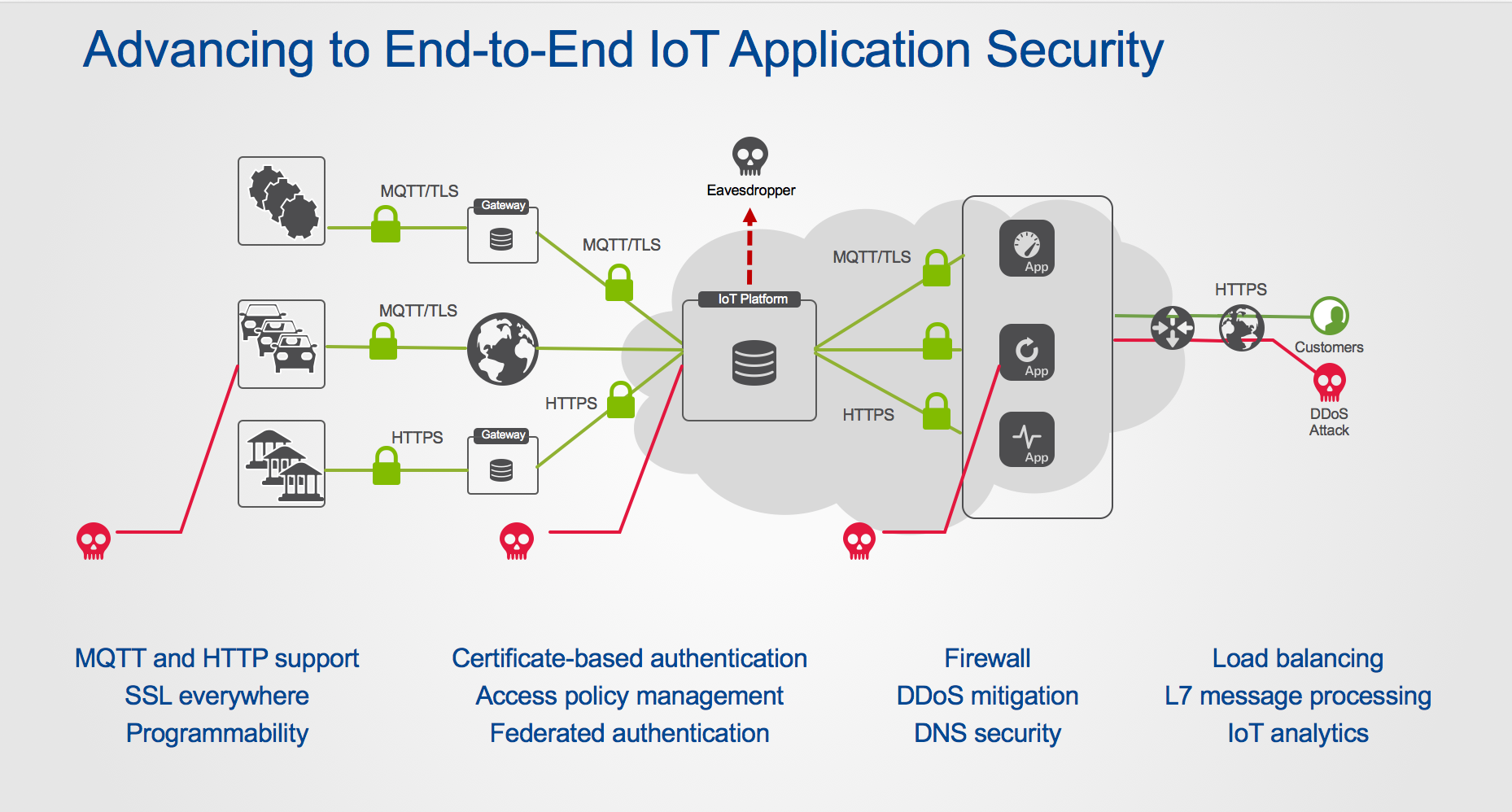

Figura 1. Diagrama de aplicación de seguridad en dispositivos end to end

Comunicaciones cifradas y gestión de identidad

La conectividad es la esencia del IoT, pero también su principal exposición. Protocolos como MQTT se han consolidado por su eficiencia y bajo consumo de ancho de banda. Sin embargo, su implementación sin cifrado o con credenciales compartidas puede permitir interceptaciones o suplantaciones.

La tendencia actual se orienta hacia la autenticación mutua mediante certificados X.509 únicos por dispositivo y el uso obligatorio de TLS 1.2 o 1.3. En este modelo, tanto el dispositivo como el servidor verifican la identidad del otro antes de intercambiar datos. Esto evita ataques de intermediario y dificulta la incorporación de nodos no autorizados a la red.

En proyectos de ciudades inteligentes, donde miles de sensores de alumbrado público o control ambiental reportan datos a una plataforma central, la gestión automatizada del ciclo de vida de certificados resulta crítica. La emisión, renovación y revocación deben integrarse en sistemas de provisión escalables. De lo contrario, el mantenimiento manual se vuelve inviable.

Algunos fabricantes están incorporando identidades digitales únicas desde la propia línea de producción, asociando cada dispositivo a un certificado raíz del fabricante. Esta práctica simplifica el despliegue posterior y reduce el riesgo de credenciales duplicadas.

Figura 2. Actualizaciones OTA en IoT — Gráfico sobre el flujo de actualizaciones Over-The-Air desde la nube hacia los dispositivos.

La nube como centro neurálgico… y punto crítico

Mientras el dispositivo captura datos y ejecuta funciones locales, la nube actúa como cerebro del sistema. Plataformas como AWS IoT, Azure IoT Hub o soluciones privadas basadas en Kubernetes permiten gestionar millones de conexiones simultáneas. Sin embargo, la flexibilidad de estas arquitecturas puede convertirse en vulnerabilidad si no se aplican políticas estrictas de control de acceso.

Errores de configuración en servicios de almacenamiento o en políticas de identidad (IAM) han sido responsables de numerosas filtraciones de datos en los últimos años. En un entorno IoT, una API expuesta sin autenticación adecuada podría permitir la manipulación remota de dispositivos o la extracción de información sensible.

Las arquitecturas modernas adoptan principios de mínimo privilegio, segmentación de servicios y monitorización continua. La integración de herramientas de análisis de comportamiento basadas en inteligencia artificial permite detectar patrones anómalos, como un volumen inusual de mensajes procedentes de un dispositivo específico.

En aplicaciones industriales críticas, como la gestión de subestaciones eléctricas, esta monitorización puede marcar la diferencia entre un incidente aislado y una interrupción masiva del servicio.

Figura 3. Microchip Trust Platform proporciona altos niveles de seguridad y encriptación

Edge computing: inteligencia distribuida, riesgo distribuido

La evolución hacia el edge computing responde a la necesidad de reducir latencia y dependencia de la conectividad permanente. Procesar datos localmente permite reaccionar en milisegundos ante eventos críticos y disminuir el tráfico hacia la nube.

Un gateway industrial moderno puede ejecutar algoritmos de mantenimiento predictivo basados en aprendizaje automático, contenedores Docker para aplicaciones específicas y servicios de base de datos local. Desde el punto de vista funcional, se acerca cada vez más a un servidor tradicional.

Esta convergencia implica que deben aplicarse prácticas de ciberseguridad equivalentes: actualización periódica del sistema operativo, desactivación de servicios innecesarios, control de integridad y registro de eventos. La protección ya no se limita al microcontrolador, sino que abarca entornos Linux completos con múltiples procesos y dependencias.

Regulación y responsabilidad del fabricante

La creciente preocupación por la seguridad de los dispositivos conectados ha impulsado nuevas regulaciones, especialmente en Europa. La exigencia de eliminar contraseñas por defecto, proporcionar actualizaciones de seguridad durante un periodo mínimo y documentar la gestión de vulnerabilidades obliga a los fabricantes a replantear su estrategia.

Este marco regulatorio no solo busca proteger al usuario final, sino también elevar el estándar de calidad del mercado. En la práctica, implica que la seguridad debe integrarse en la fase de especificación del producto, con presupuesto y recursos asignados desde el inicio.

Un cambio cultural en la ingeniería electrónica

La convergencia entre IoT y nube exige una visión interdisciplinar. El ingeniero electrónico ya no diseña únicamente circuitos y firmware; participa en la definición de arquitecturas distribuidas, modelos de identidad digital y políticas de actualización remota.

La seguridad deja de ser una función aislada del departamento IT para convertirse en un componente transversal del desarrollo. Desde la selección del microcontrolador hasta la configuración del backend cloud, cada decisión técnica influye en la resiliencia del sistema.

En este nuevo escenario, el éxito de un proyecto IoT no se mide únicamente por su rendimiento o eficiencia energética, sino por su capacidad de operar de forma segura durante toda su vida útil.

Conclusión

La integración masiva de dispositivos IoT con plataformas cloud ha redefinido el diseño electrónico moderno. Las oportunidades en eficiencia, análisis de datos y nuevos modelos de negocio son enormes, pero también lo son los riesgos asociados a la conectividad permanente.

Incorporar una raíz de confianza en hardware, garantizar actualizaciones seguras, gestionar identidades digitales únicas y aplicar principios de seguridad en la nube no son ya opciones estratégicas, sino requisitos fundamentales. En un ecosistema donde cada dispositivo es un nodo expuesto a redes globales, la seguridad debe concebirse como una propiedad inherente del diseño.

La electrónica del futuro será, necesariamente, electrónica segura por definición.